Nie trzeba zastrzyku, wystarczy koktajl

3 sierpnia 2015, 10:48Międzynarodowy zespół naukowców odkrył, w jaki sposób pszczoły "szczepią" swoje potomstwo. Przełomowe ustalenia są owocem wieloletnich badań.

Jak inteligentna jest sztuczna inteligencja?

7 października 2015, 10:46Komputery osiągnęły już taką moc, że przewyższają możliwości człowieka w niektórych zastosowaniach. Potrafią znacznie lepiej od nas przeprowadzać operacje arytmetyczne, z łatwością pokonują ludzi w szachach

Odkryto pierwszy gatunek naczelnych hibernujących poza Madagaskarem

11 grudnia 2015, 11:27Zoolodzy z 2 krajów odkryli, że hibernujące naczelne występują także poza Madagaskarem.

Koniec koziego kontraktu ogrodniczego

1 marca 2016, 13:23Sprowadzone jesienią zeszłego roku do Minto-Brown Island Park w Salem w Oregonie w ramach pilotażowego programu kozy miały wyjadać gatunki inwazyjne, m.in. jeżynę kaukaską (Rubus armeniacus) i bluszcz pospolity (Hedera helix). Przez nieposkromiony apetyt pochłaniały jednak całą roślinność bez wyjątku i kosztowały 5-krotnie więcej od zatrudnianych zwykle ludzi.

Rzeźbione nie przez ludzi, lecz naturę

16 maja 2016, 11:00Odkryte w 2005 r. "ryty" z jaskini Mäanderhöhle w pobliżu Bambergu w Górnej Frankonii nie są dziełem ludzi, ale powstały w wyniku naturalnych procesów krasowych.

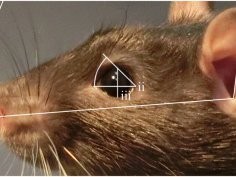

Skupienie na cechach obrazu pozwala kolibrom szybko latać

19 lipca 2016, 12:06Dzięki odmiennemu przetwarzaniu informacji wzrokowych kolibry mogą sprawnie latać z dużymi prędkościami (niekiedy szybciej niż 50 km/h).

Oglądanie dramatu wyzwala napływ endorfin

21 września 2016, 11:47Eksperymenty przeprowadzone przez psychologów z Uniwersytetu w Oksfordzie sugerują, że różne formy dramatów, w tym filmy, wywołują napływ endorfin.

W Chinach z Internetu korzysta aż 731 mln osób

31 stycznia 2017, 14:22Jak poinformowało China Internet Network Information Center (CNNIC), liczba użytkowników Internetu w Chinach sięgnęła w grudniu 2016 r. 731 mln. Przez rok wzrosła aż o 6,2%.

Dziura w 300 modelach urządzeń Cisco

22 marca 2017, 10:38Cisco ostrzega o krytycznej dziurze, która pozwala napastnikowi na przejęcie pełnej kontroli nad ponad 300 modelami ruterów i przełączników. Koncern dowiedział się o istnieniu luki gdy WikiLeaks opublikowało zestaw dokumentów Vault 7 dotyczący technik hakerskich używanych przez CIA.